نکات مهم خبر

- کمپین مخرب JSCEAL با جعل اپهایی مثل بایننس و متامسک، میلیونها کاربر را هدف قرار داده و تنها در نیمه اول ۲۰۲۵ بیش از ۳۵ هزار تبلیغ مخرب منتشر شده است.

- این بدافزار با روشهای پیشرفته ضدشناسایی و اجرای همزمان با سایتهای رسمی، اطلاعات حساس کاربران را بدون اطلاع آنها سرقت میکند.

- تحلیلگران میگویند استفاده از آنتیویروسهای قوی و خودداری از نصب اپلیکیشن از منابع غیررسمی، بهترین دفاع کاربران است.

شرکت امنیت سایبری Check Point هشدار داد که حدود ۱۰ میلیون نفر در سراسر جهان در معرض تبلیغات آنلاین حاوی بدافزار قرار گرفتهاند که با ظاهر اپلیکیشنهای جعلی رمزارزی، کاربران را فریب میدهند.

این شرکت در روز سهشنبه اعلام کرد که کارزاری مخرب به نام JSCEAL را شناسایی کرده است – کارزاری که کاربران رمزارز را با جعل ظاهر اپلیکیشنهای مشهور معاملاتی هدف قرار میدهد.

این حمله سایبری دستکم از مارس ۲۰۲۴ فعال بوده و به گفته این شرکت، بهمرور تکامل یافته است. سازندگان آن با استفاده از تبلیغات آنلاین، کاربران را فریب میدهند تا اپلیکیشنهایی جعلی را نصب کنند – اپهایی که ظاهر نزدیک به ۵۰ برنامه محبوب دنیای رمزارز را تقلید میکنند، از جمله بایننس، متامسک و کراکن.

کاربران کریپتویی اهداف اصلی این حملات هستند، زیرا در صورت سرقت دارایی، راه بازگشتی برای جبران وجود ندارد و ماهیت غیرمتمرکز و ناشناس بلاکچین، شناسایی مهاجمان را دشوار میکند.

بیش از ۱۰ میلیون نفر در معرض تبلیغات آلوده

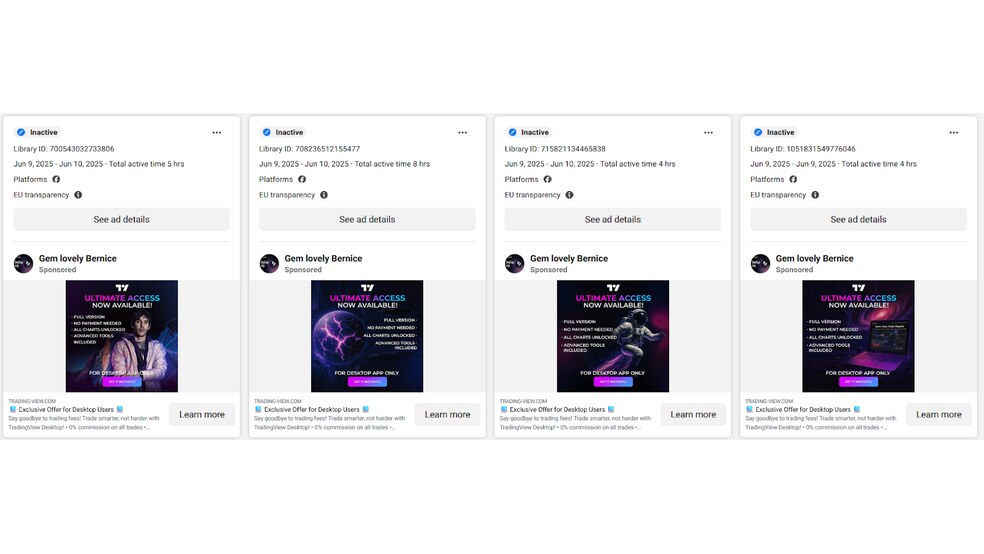

شرکت Check Point اعلام کرد که طبق دادههای ابزار تبلیغاتی متا، در نیمه اول سال ۲۰۲۵، بیش از ۳۵ هزار تبلیغ مخرب منتشر شده که فقط در اتحادیه اروپا، به «چند میلیون بازدید» منجر شدهاند.

این شرکت تخمین زده که حداقل ۳.۵ میلیون نفر در اتحادیه اروپا این تبلیغات را دیدهاند. با این حال، مهاجمان خود را بهجای نهادهای مالی و رمزارزی آسیایی جا زدهاند – مناطقی که کاربران فعال شبکههای اجتماعی در آنها بیشتر هستند.

به گفته این شرکت:

کاربرانی که تحت تاثیر این حمله هستند، بهراحتی میتواند از ۱۰ میلیون نفر فراتر برود.

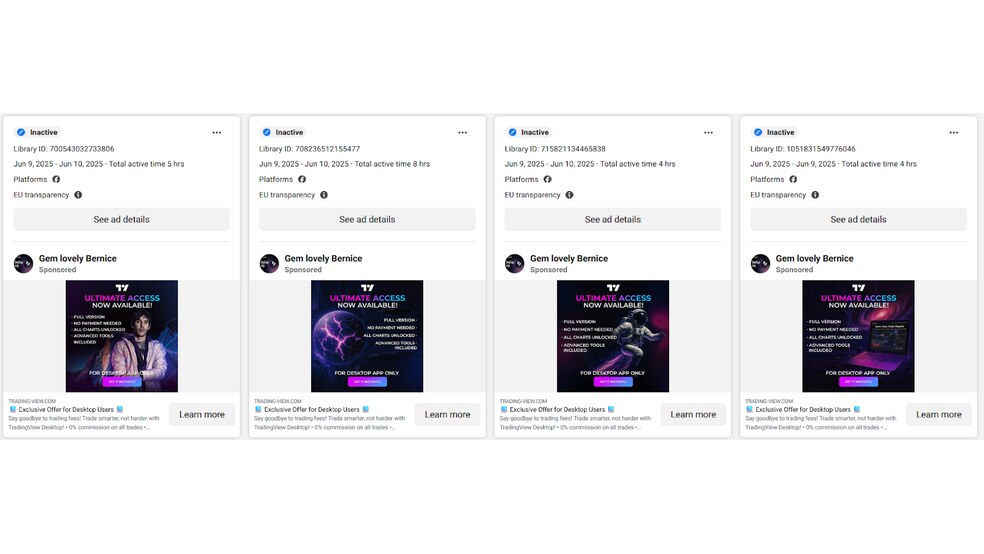

تبلیغات مخرب فیسبوک با استفاده از لوگوی سایت محبوب دادههای مالی TradingView | منبع: Check Point

این شرکت همچنین تأکید کرد که مشخصکردن ابعاد دقیق چنین حملاتی تقریباً غیرممکن است و صرفاً میزان بازدید تبلیغات، برابر با تعداد قربانیان نیست.

استفاده از تکنیکهای مخفیکاری پیشرفته

نسخههای جدید این بدافزار از روشهایی منحصربهفرد برای فرار از شناسایی استفاده میکنند؛ روشی که باعث شده نرخ شناسایی توسط آنتیویروسها بسیار پایین باشد و این کمپین مدت زیادی شناسایی نشود.

قربانیان با کلیک روی این تبلیغات به سایتی هدایت میشوند که در ظاهر واقعی و قانونی به نظر میرسد، اما نسخهای جعلی است که فایل بدافزار را به کاربر میدهد.

جالب آنکه سایت جعلی و فرآیند نصب همزمان با سایت واقعی اجرا میشوند، موضوعی که تشخیص و بررسی این حمله را بهشدت دشوار کرده است.

اپلیکیشن جعلی در ظاهر برنامهای باز میکند که کاربر تصور میکند آن را نصب کرده، اما در پشتصحنه اطلاعات حساس کاربر – مخصوصاً مربوط به رمزارز – را جمعآوری میکند.

بدافزار چگونه عمل میکند؟

این بدافزار با استفاده از زبان برنامهنویسی جاوااسکریپت اجرا میشود؛ زبانی که نیازی به دخالت کاربر برای اجرا ندارد.

شرکت Check Point گفته است که ترکیبی از کدهای کامپایلشده و تکنیکهای سنگین مبهمسازی (obfuscation) باعث شده تحلیل این بدافزار بسیار پیچیده و زمانبر باشد.

رمزها، اکانتها و دادهها در تیررس بدافزار

هدف اصلی این بدافزار، جمعآوری بیشترین میزان اطلاعات ممکن از دستگاه آلوده و ارسال آن برای مجرمان سایبری است.

برخی از اطلاعاتی که این بدافزار جمعآوری میکند شامل فشردن کلیدهای کیبورد (که میتواند رمز عبور کاربران را افشا کند)، اطلاعات حساب تلگرام و رمزهای ذخیرهشده در قابلیت «تکمیل خودکار» مرورگر است.

همچنین، بدافزار کوکیهای مرورگر را سرقت میکند – که میتواند نشان دهد کاربر چه سایتهایی را بیشتر بازدید میکند – و قابلیت دستکاری افزونههای مرتبط با رمزارز، مثل متامسک را نیز دارد.

شرکت Check Point در پایان توصیه کرده که استفاده از آنتیویروسهایی که توانایی شناسایی اجرای جاوا اسکریپتهای مخرب را دارند، میتواند بسیار مؤثر باشد – مخصوصاً برای دستگاههایی که قبلاً آلوده شدهاند.

شما هم میتوانید یکی از برندگان خوششانس کمپین بزرگ بیت پین و دیجیکالا باشید. کافیست در این کمپین شرکت کنید، پین جمعآوری کنید و شانس خود را برای بردن یک بیت کوین و دهها جایزه دیگر مثل اتریوم، دوج کوین و شیبا اینو امتحان کنید. همین حالا به پین کلاب بپیوندید و در بزرگترین کمپین تاریخ رمزارزها شرکت کنید!